Vor kurzem machten zwei E-Mail-Anbieter von sich reden, die sicherheitstechnisch aufrüsten und nun DANE anbieten. Doch was ist DANE im Detail, und warum ist das eine gute Idee?

Ein großes Problem ist dass E-Mails nicht zwingend verschlüsselt übertragen werden. Die beteiligten Mailserver, zwischen denen E-Mails ausgetauscht werden, sprechen sich ab und wenn beide Verschlüsselung beherrschen, dann wird der Transportweg abgesichert. Und da tritt direkt das nächste Problem auf: Mailserver verwenden häufig keine gültigen Zertifikate. Aus diesem Grund werden häufig selbst-signierte Zertifikate verwendet, es gibt Mailserver mit abgelaufenen Zertifikaten, oder bei den Zertifikaten passt der Servername nicht. Alles Gründe, weshalb ein Browser eine Warnung anzeigen würde. Aber bei automatisierten Systemen wie Mailservern kann man keine Warnung anzeigen, man könnte höchstens die E-Mail nicht zustellen. Das jedoch würde dafür sorgen dass ziemlich viele E-Mails nicht zugestellt werden würden, weshalb heutzutage alle Mailserver jedes präsentierte Zertifikat annehmen und es zur Verschlüsselung verwenden. Sollte ein Angreifer also das Zertifikat auf dem Weg austauschen würde das niemand merken.

Und genau dort kommt DANE ins Spiel. DANE ist ein Verfahren, um Zertifikats-Informationen über einen Dienst aus dem DNS-System zu holen. Ein Mailserverbetreiber kann im DNS-System einen sogenannten TLSA-Eintrag hinterlegen, der einen Hash eines Zertifikats enthält. Ein sendender Mailserver, der DANE beherrscht, fragt also vor dem Verbindungsaufbau zu Anbieter B im DNS-System nach, ob der Anbieter B Zertifikatsinformationen für seine Mailserver hinterlegt hat in einem TLSA-Eintrag. Sollte das der Fall sein, wird diese Information genommen und mit dem eigentlichen Verbindungsaufbau verglichen. Sollte ein Angreifer nun das Zertifikat des Mailservers austauschen, würde dies auffallen und die E-Mail würde nicht versendet werden. Ebenso wird eine sogenannte Downgrading-Attacke vermieden, bei dem ein Angreifer in die Verbindung eingreift und die Fähigkeit der Verschlüsselung unterdrückt, sodass die E-Mail in diesem Fall unverschlüsselt übertragen werden würde. Sollte der Mailserver-Betreiber aber einen TLSA-Eintrag im DNS-System hinterlegt haben, so würde in diesem Fall die E-Mail gar nicht versendet werden, eine Klartextübertragung ist ausgeschlossen.

Doch ein Angreifer könnte ja auch, da er die Verbindungen des Opfers manipulieren kann, auch die DNS-Antworten verändern, und dort einen gefälschten TLSA-Eintrag an das Opfer senden. Deshalb ist es Pflicht, dass die DNS-Antworten signiert werden müssen, und diese Signatur muss auch überprüft werden. Dazu gibt es seit einigen Jahren DNSSEC, eine Signierung von DNS-Antworten, um Manipulationen im DNS-System zu verhindern.

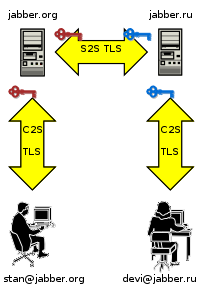

Wenn also DNSSEC und TLSA-Einträge zusammenkommen, kann man Mailserververbindungen absichern. Und nicht nur das, jegliche Protokolle können damit abgesichert werden, zum Beispiel auch HTTPS, SMTP, IMAP, POP3, Jabber und weitere. Wichtig ist dabei nur dass der Verbindungspartner auch DANE unterstützt, was jedoch noch sehr wenige sind.

Hier eine Übersicht einiger E-Mail-Anbieter, die DNSSEC und DANE beherrschen:

(Update 16.10.2014: mailbox.org hinzugefügt)

| Anbieter | DNSSEC | DANE | Protokolle | Besonderheiten |

| mail.de | + | + | MX, HTTPS, SMTP, IMAP, POP3, CalDAV, CardDAV, WebDAV, Jabber | Auch alle Alias-Domains sind gesichert |

| mailbox.org | + | + | MX, HTTPS, SMTP, IMAP, POP3 | - (keine Aliasdomains zur Auswahl, nur externe Kundendomains, und die sind natürlich nicht gesichert) |

| posteo.de | + | + | MX, HTTPS | Keine der Alias-Domains ist gesichert |

| GMX | - | - | - | |

| web.de | - | - | - | |

| Freenet | - | - | - | |

| T-Online | - | - | - | |

| Gmail | - | - | - | |

| Yahoo | - | - | - | |

| kabelmail.de | - | - | - | |

| ok.de | - | - | - | |

| outlook.com | - | - | - | |

| iCloud | - | - | - | |

| Arcor | - | - | - | |

| emailn.de | - | - | - | |

Wie man sieht ist DANE leider noch nicht sehr weit verbreitet. Das liegt auch daran dass DNSSEC leider noch nicht sehr weit verbreitet sind bei den Domainhostern.

Jeder Mailserverbetreiber kann selbst recht einfach ausgehend DANE nutzen, dazu ist kein spezieller Domainhoster nötig. Alles was nötig ist ist ein DNSSEC-fähiger DNS-Resolver, und beispielsweise Postfix in Version 9.11.0 oder neuer. Dann noch DANE aktivieren, und schon wird bei versendeten E-Mails nach TLSA-Einträgen im DNS-System des Empfängers nachgeschaut.

smtp_dns_support_level = dnssec

smtp_tls_security_level = dane

smtp_tls_loglevel = 1

Als Endnutzer kann man sich mit Hilfe eines Browser-Addons die DNSSEC-und TLSA-Unterstützung anzeigen lassen für Webseiten. Das Addon für Chrome, Firefox, Internet Explorer, Opera und Safari zeigt mit Hilfe von grünen Icons an ob die Webseite sicher ist oder nicht.

Warten wir mal ab bis mehr Anbieter mitziehen. Leider scheinen einige sich abzukapseln und ein ähnliches System umzusetzen, genannt „E-Mail Made in Germany“. Zu diesem Club können sich nur deutsche Firmen anmelden, es gilt also nicht weltweit. Es kostet ca. 30.000€ dort beizutreten, kleine Mailanbieter oder private Mailserverbetreiber sind somit ausgeschlossen. Außerdem müssen dort manuell Textdateien mit Zertifikatsinformationen ausgetauscht werden. Mit DANE und TLSA-Einträgen hat man all diese Nachteile nicht, die eindeutig bessere Wahl.